01- Distribución de phishing evento MISP

Introducción

Esta guía te ayudará a configurar y utilizar la plataforma MISP (Malware Information Sharing Platform & Threat Sharing) para crear y distribuir eventos de manera eficiente. MISP es una herramienta de código abierto diseñada para facilitar el intercambio de información sobre amenazas cibernéticas, permitiendo a los usuarios compartir indicadores de compromiso (IOCs), análisis de malware y otros datos relevantes de seguridad.

Aprenderás cómo generar eventos en MISP, enriquecerlos con información contextual y distribuirlos de manera segura a otros usuarios o organizaciones dentro de la comunidad.

Contexto

Se tieneha identificado una campaña de phishing real que distribuye malware a través de adjuntos en los correos electrónicosnicos. hacia

Los pasos para lapublicar publicación delel evento en MISP pueden variar ligeramentesegún de acuerdo al contenido ela información suministradadisponible, a la plataforma,pero en este ejemplo de creación de evento en MISP se detallaran gran parte dedetallarán los indicadores de compromiso que(IOCs) semás encuentrancomunes alasociados recibira phishingcorreos mediantede correophishing. electrónico, enEn casos específicosficos, puedenes posible que no encontrarsese encuentren todos los datos proporcionadosmencionados, por lo cualque solo se debe añadir al eventoincluir información comprobada.verificada.

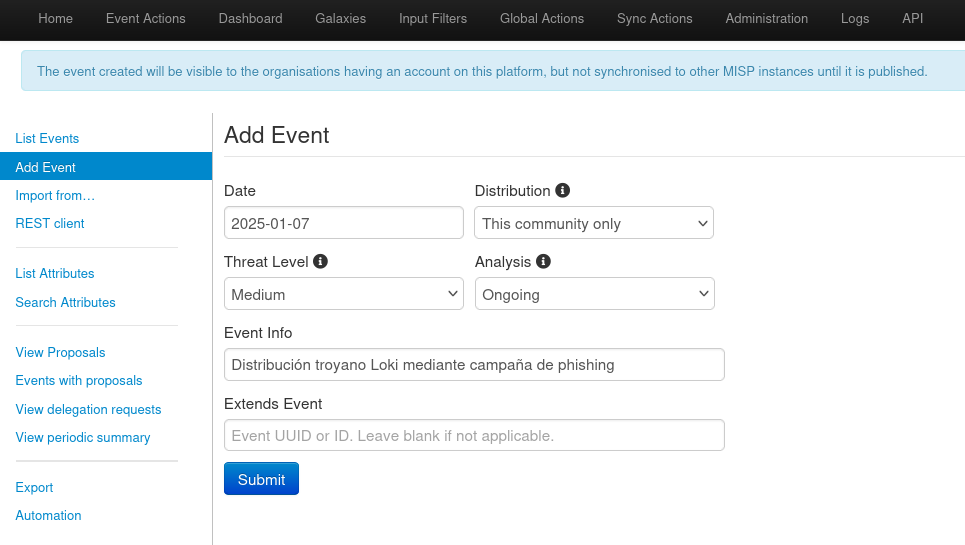

- Distribution.

Definelaelcantidadalcance dedestinatarios que pueden ver informaciónvisibilidad del evento. - Threat level.

Define el nivel de amenaza delevento como Medio.evento. - Analysis.

Define el evento en Inicial,Ongoingó(encursocurso) o finalizado. - Event info.

contiene

Incluir el resumen delauna descripción del evento. - Extends Event.

Si el eventotieneestáinformación relacionadarelacionado conununoeventoprevio,creado anteriormente se puede colocaragregar el UUIDdel evento anteriorcorrespondiente pararelacionar la información de ambos eventos.vincularlos.

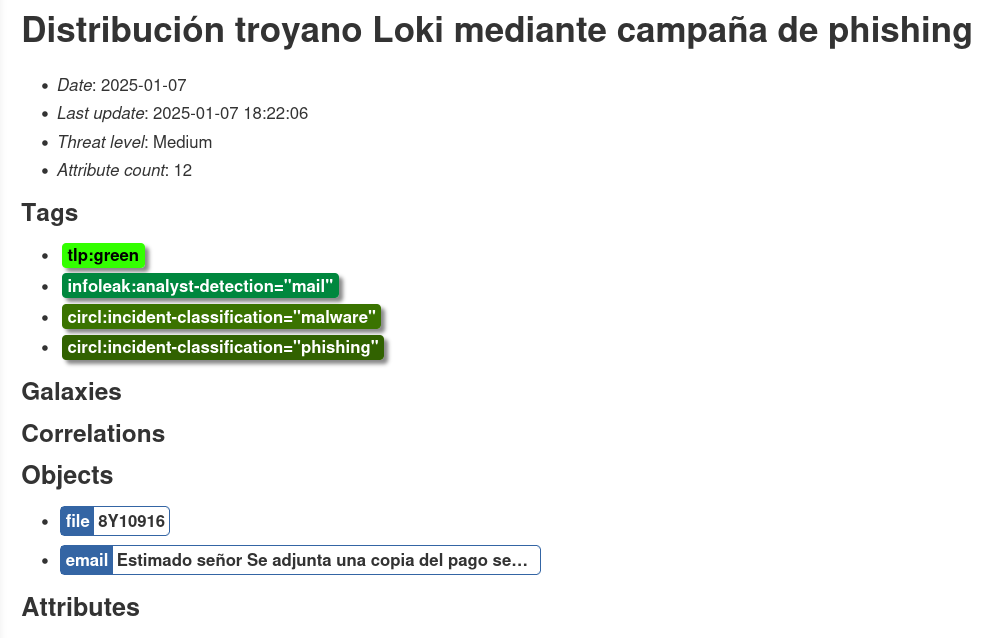

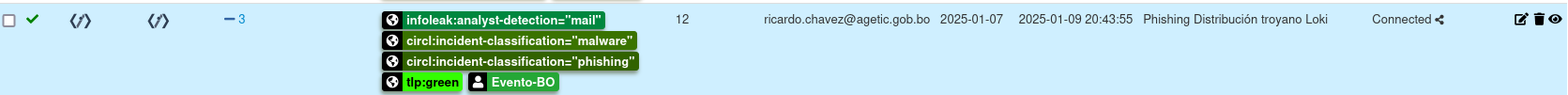

TLPTLP:seSe clasifica como "green",debido aya queel público objetivo dela informaciónesdebegrandecompartirsey se necesita compartir la información con toda la cantidad de personas posiblesampliamente pararealizarprevenirla prevención.ataques- Se

indicaetiquetaque escomo una detecciónde analistade tipo "mail" o "correo". - Se clasifica de acuerdo a la taxonomía de CIRCL como "malware" y campaña de "phishing".

El momento de añadir un TAG local, se utilizará el tag personalizado para filtrar eventos

El momento de añadir un TAG local, se utilizará el tag personalizado para filtrar eventos de Bolivia respectoespecíficos de eventos de otros países.Bolivia.

Para la asignació

Asignación de Atributos y Objetos

Los atributos en este caso se agruparán poren objetos porpara queeste tenemoscaso, tantoesto elnos sirve para organizar la información (cuerpo del correocorreo, conarchivo eladjunto, adjunto como el archivo.etc.).

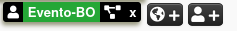

Objetos.

Para crear los objetos nos dirigimos al menú lateral de la derecha y seleccionamos la opción Add Object.Object.

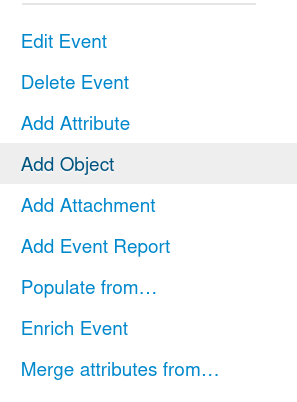

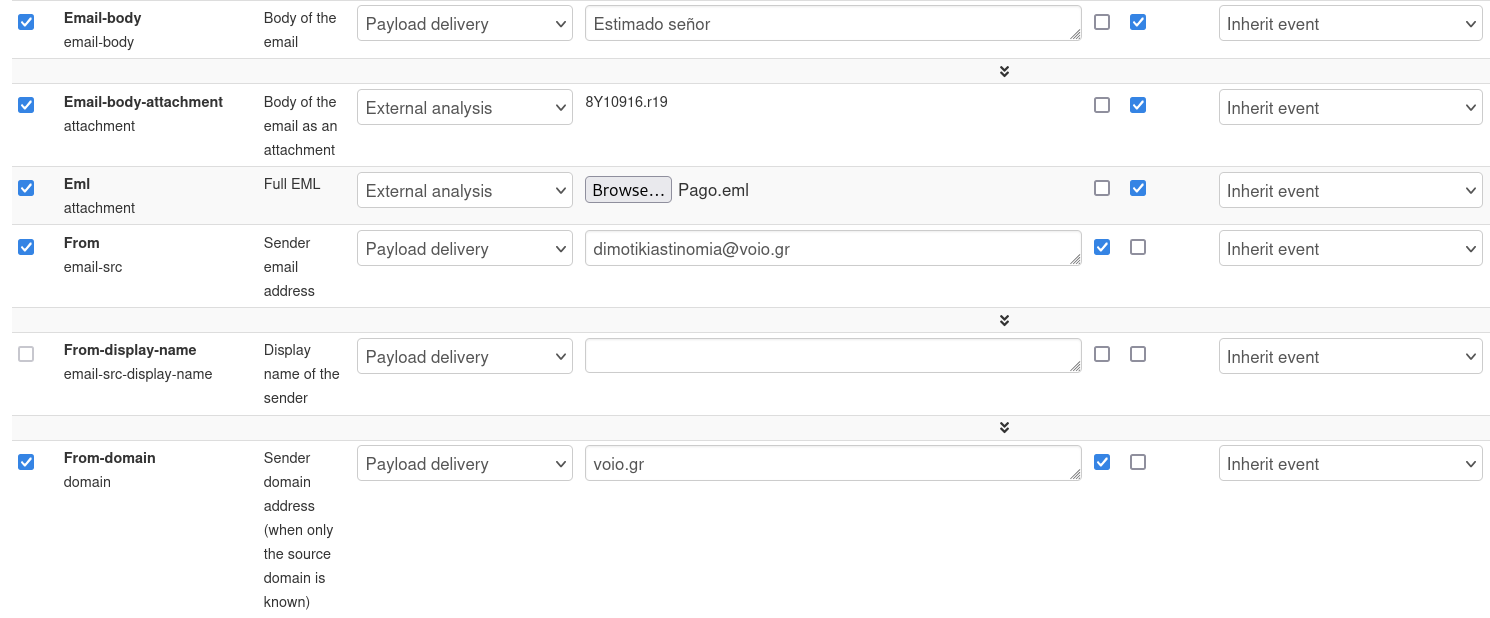

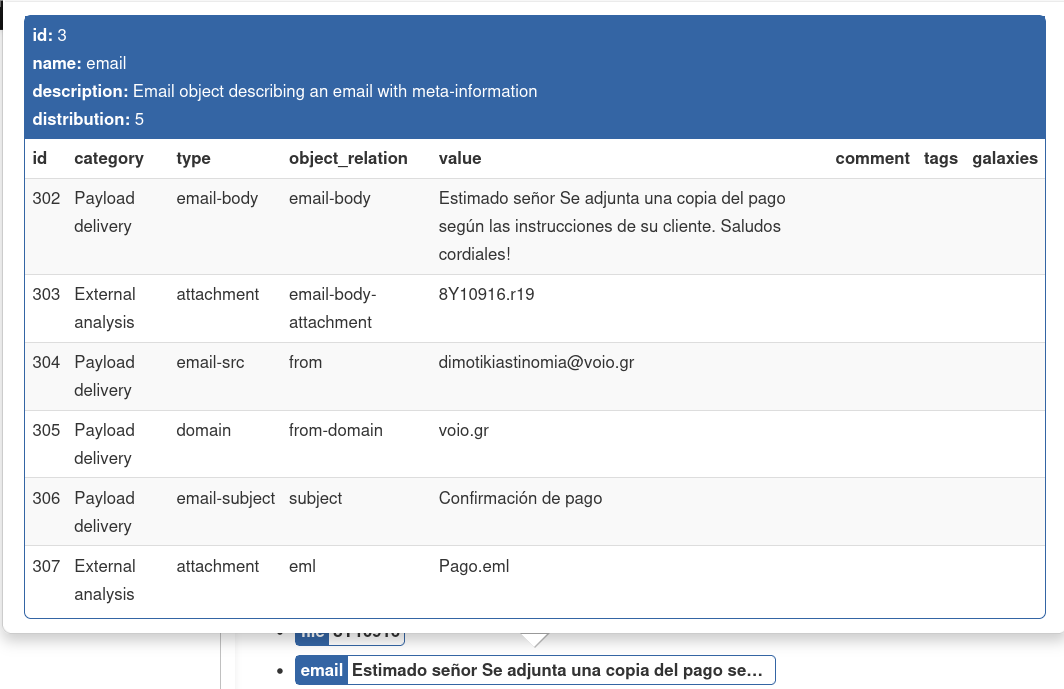

ElObjeto primer1. objetoCorreo enelectrónico. serExtraemos añadidolos esdatos elrelevantes del correo electrónico.malicioso.

- En

base a esta captura de pantalla delal correo electrónico recibido,lospodemosdatosextraerrelevantes(remitente,deasunto,estaadjuntos,etapa se extraen de la muestra.etc.).

Con los datos del correo recibido podemos agregar estosLos atributosacorrespondientesnuestroseobjeto:añaden al objeto Correo de la siguiente manera:

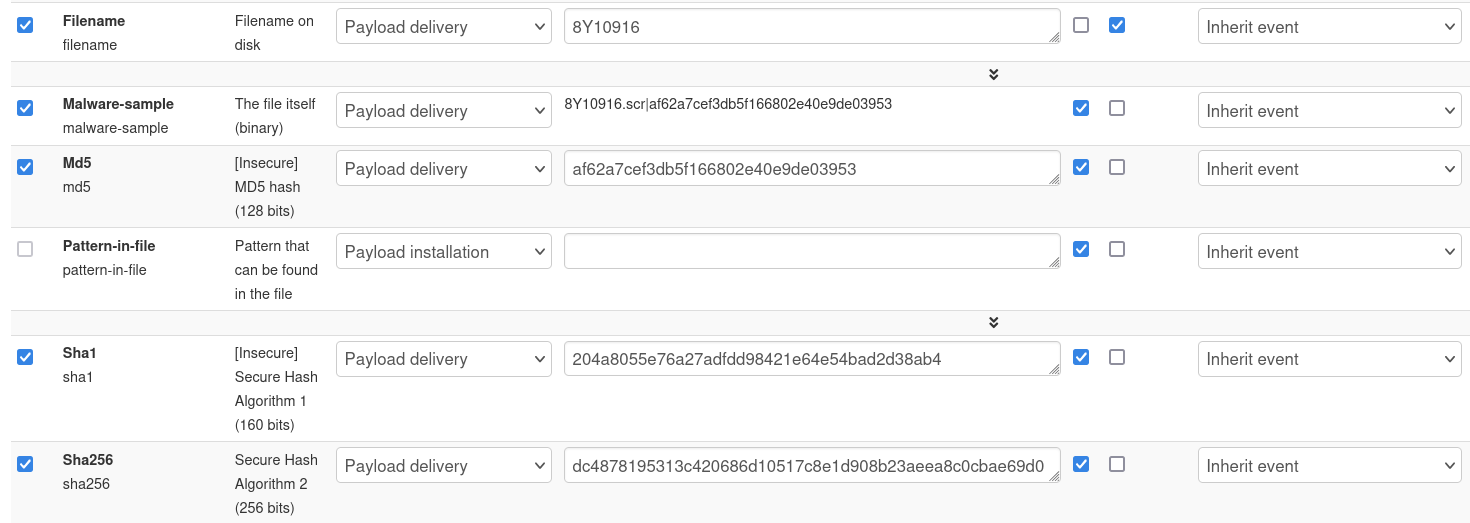

ElObjeto segundo2. objetoArchivo importanteadjunto a(malware).

Es analizadoposible esanalizar el archivo adjunto que contiene el malware que se debe analizar en opciones de seguridadherramientas como virusVirusTotal, total,Any.Run anyo run,Hybrid hybrid sandbox, etc.Analysis.

LosEndatoseste caso la información quesepuedepuedenserextraerextraída para el análisis contiene hashes (MD5, SHA-1, SHA-256), nombre delsegundoarchivoobjetoyson:metadatos como podemos ver a continuación.

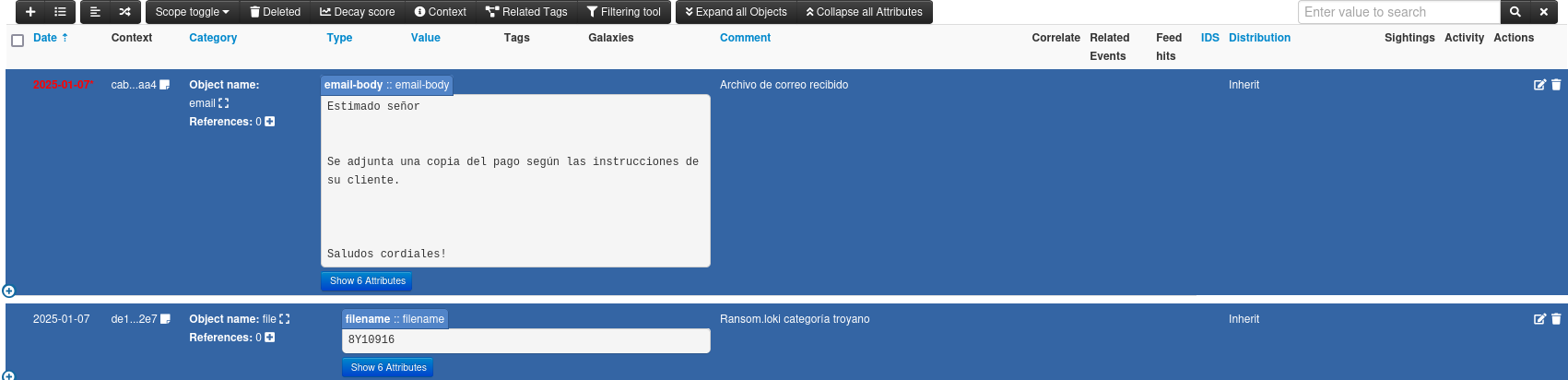

Una vez agregados losLos objetosdentroydel listado desus atributos severálistarándeen lasiguientesecciónmanera.correspondiente.

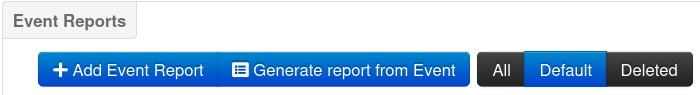

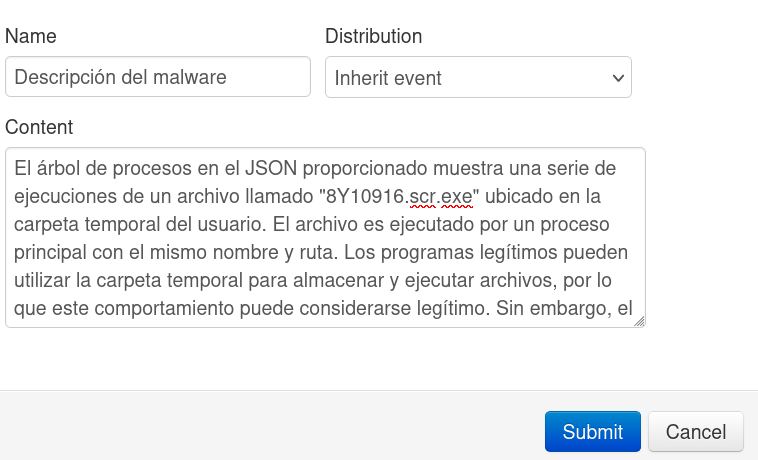

Event Reports

- Para

agregarcontextualizar elcontextoimpactode las acciones que realiza eldel malware complementando la información del evento creamos un EventReport.Report de forma manual en primera instancia.

Es posibleOpcionalmente, generar unreporteinformedesdeautomáticolas opciones de la plataforma por lo que hacemos una prueba encon Generate Report FromEvent.Event, este reporte agrupará los indicadores de compromiso e información de los tags existentes de manera que puede ser enviado como alerta al personal que no tiene la cuenta de MISP habilitada facilitando la comprensión del evento.

- Al realizar click en cualquiera de los objetos se tendrá como resultado los atributos que lo componen.

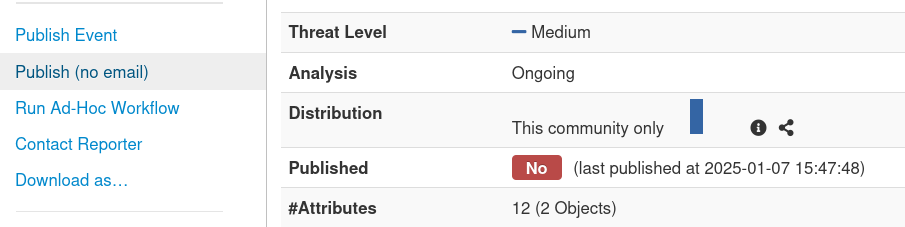

Publicación del evento.

Por último para cambiarmodificar el estado inicial del eventoaypublicado ypermitir que los demás usuarios de la plataformapuedan verlo de acuerdoaccedan a él, según su nivel de distribuciónn, observamosen primera instanciainicialmente que el eventoseapareceencuentraconenel estado 'Published=No', comoobservamosse muestra en la siguiente captura depantalla:

Para

Con publishla opción 'Publish (noNo email)Email)', se realiza la publicación dentro deen la plataforma sin enviar un correo electrónico a los usuariosusuarios. de la misma, siSi se requiere el envío de correos secorreos, debe seleccionarseleccionarse la opción 'Publish Event,Event'. despuéDespués de seleccionarelegir cualquiera de las 2dos opcionesopciones, el estado del evento cambia a published "yes".

'Published=Yes'

Cuando el evento es publicado se asigna un ID al evento en este caso el "3"3" y el primer valor del evento en la lista es un check que indica que los usuarios que están dentro del criterio de distribución pueden ver la información del evento.evento como se muestra a continuación.