03- Campaña DDoS evento MISP

Introducción

Esta guía te ayudará a configurar y utilizar la plataforma MISP (Malware Information Sharing Platform & Threat Sharing) para crear y distribuir eventos de manera eficiente. MISP es una herramienta de código abierto diseñada para facilitar el intercambio de información sobre amenazas cibernéticas, permitiendo a los usuarios compartir indicadores de compromiso (IOCs), análisis de malware y otros datos relevantes de seguridad.

Aprenderás cómo generar eventos en MISP, enriquecerlos con información contextual y distribuirlos de manera segura a otros usuarios o organizaciones dentro de la comunidad.

Contexto

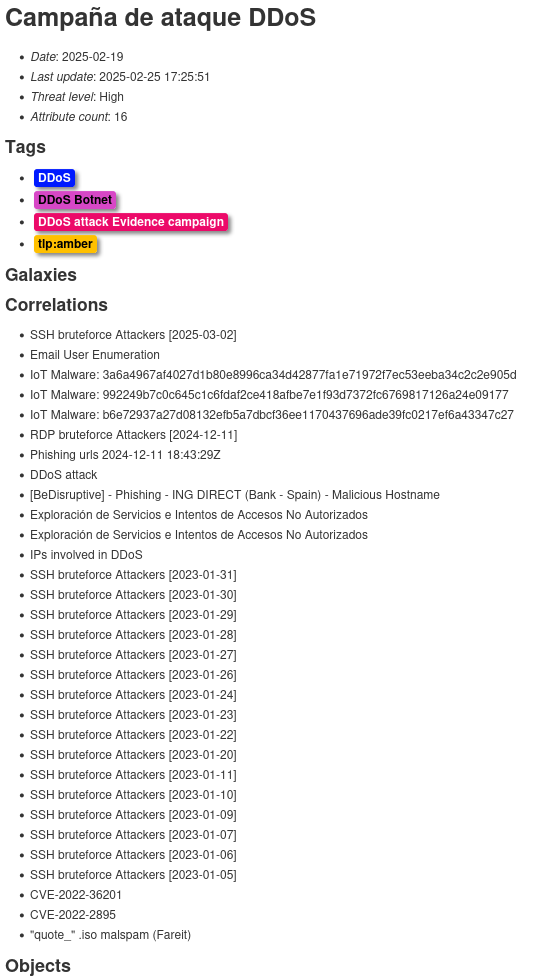

Se tienerealizó unaun campañaintento de phishingataque realde denegación de servicio (DDoS) hacia servidores gubernamentales en Bolivia, tras realizar la investigación se pudieron recopilar las direcciones IP que distribuye malwarepertenecen a travésla botnet para realizar ataques bajo el criterio de adjuntosnumero ende lossolicitudes correosrealizadas electrónicosy haciatipo unade entidadsolicitudes.

Los pasos para lapublicar publicación delel evento pueden variar ligeramente desegún acuerdo alel contenido ey la información suministradaproporcionada a la plataforma,plataforma. enEn este ejemplo de creación de un evento en MISPMISP, se detallarandetallan gran parteconjuntos de direcciones IP que luego fueron reportadas a los indicadoresrespectivos países para tomar acciones de compromisomitigación quedesde sesus encuentranjurisdicciones. al recibir phishing mediante correo electrónico, enEn casos específicos puedende no encontrarse todosDDoS, los datos proporcionadosmás porimportantes loson cuallas solodirecciones debeIP añadirde alorigen, eventolos informaciórangos de IP y la geolocalización, comprobada.ya que son atributos clave para correlacionar. Como contexto adicional, los tiempos entre solicitudes son muy útiles para identificar patrones en solicitudes automatizadas.

CREACIÓN DEL EVENTO.

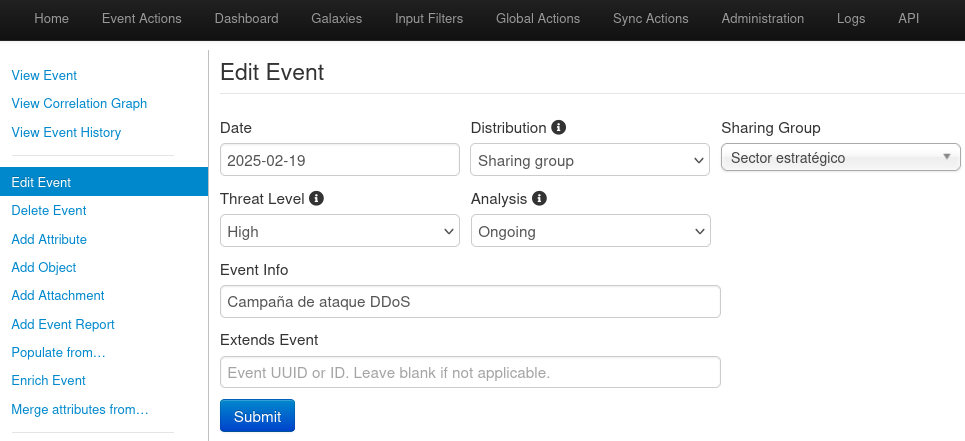

Creación del evento.

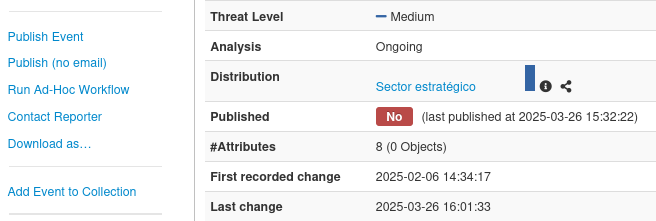

- Distribution.

Definelaelcantidadalcance dedestinatarios que pueden ver informaciónvisibilidad del evento. - Threat level.

Define el nivel de amenaza delevento como Medio.evento. - Analysis.

Define el evento en Inicial,Ongoingó(encursocurso) o finalizado. - Event info.

contiene

Incluir el resumen delauna descripción del evento. - Extends Event.

Si el eventotieneestáinformación relacionadarelacionado conununoeventoprevio,creado anteriormente se puede colocaragregar el UUIDdel evento anteriorcorrespondiente pararelacionar la información de ambos eventos.vincularlos.

TLPTLP:seSe clasifica como "green"amber",debido aya queel público objetivo dela información esgrandedelicada ysedenecesitausocompartira nivel nacional, pero debe compartirse con todos los usuarios de lainformación con toda la cantidad de personas posibles para realizar la prevención.plataforma.- Se

indicaetiquetaque escomo una detección deanalistatipo "botnet" debido al comportamiento malicioso observado en la mayoría detipolas"Malware".direcciones IP. - Se clasifica

decomoacuerdoDDoSaattacklaevidencetaxonomíacampaing, ya que este intento deCSIRTataqueAméricasfueyanunciadoCIRCLpreviamentecomoen"malware".redes sociales (X/Twitter), lo que indica una planificación por parte de actores maliciosos.

El momento de añadir un TAG local, se utilizará el tag personalizado para filtrar eventos de Bolivia respectoespecíficos de eventos de otros países.Bolivia.

Para la asignació

Asignación de Atributos

Los atributos enpara este caso seson agruparánde poractividad objetosde porred, queesto tenemosnos tantosirve elpara cuerpoorganizar della correo con el adjunto como el archivo.información.

Objetos.OBJETOS.

En este caso específico no se tienenincluyen objetosobjetos, porcomo muestras de malware o archivos maliciosos, ya que el origen de la información nosse detallalimita a direcciones IP que sonforman parte de la botnet queresponsable realizadel elataque DDoSDDoS. porPor loeste quemotivo, no se añadirán objetos.objetos al análisis.

Atributos.ATRIBUTOS.

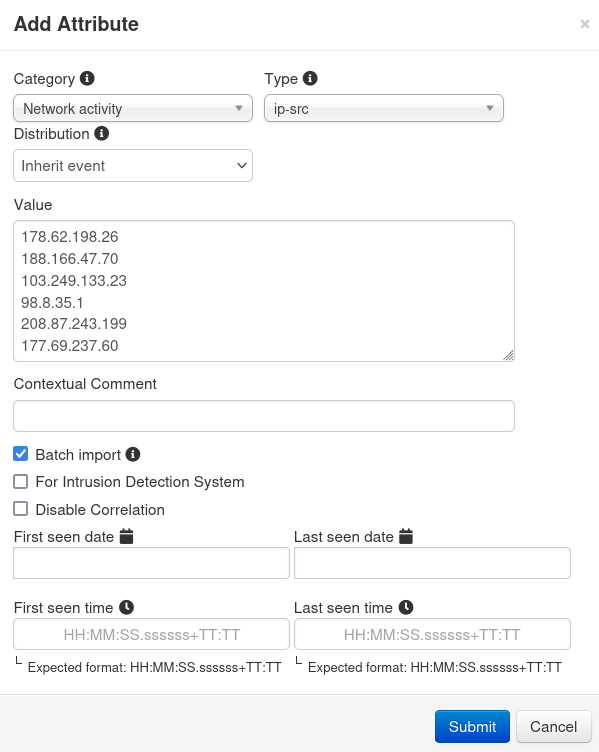

Para agregar la lista de direcciones IP procedemos a seleccionar el botón "+" para añadir los atributos.

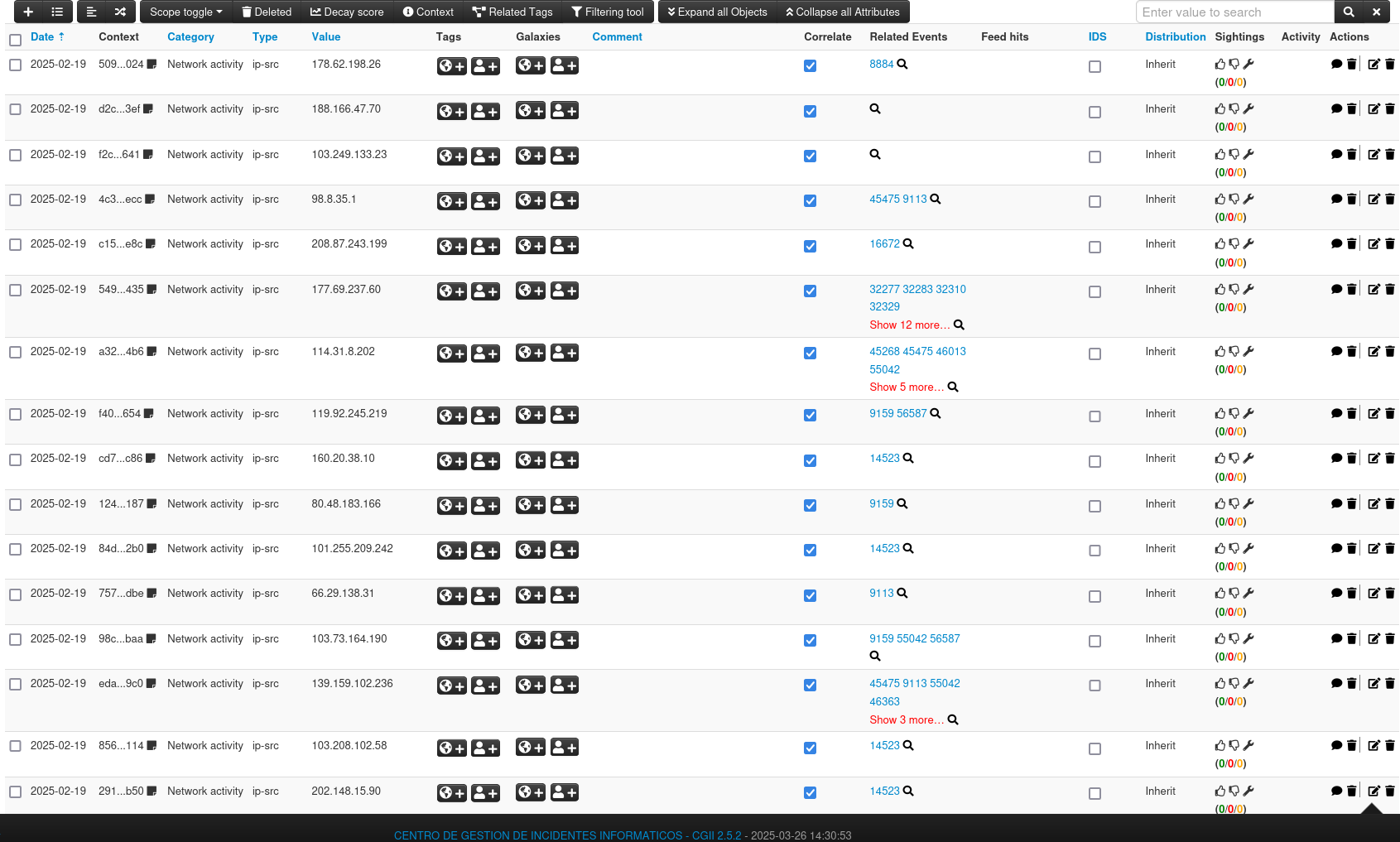

Estos atributos se clasifican en la categoría de actividad de red e IP destinofuente por que son las direcciones IP adesde las que se comunicanrealizó losel equiposintento infectados.de denegación de servicio.

Una vez seleccionada la opción 'Submit', podemos observarverificar que los atributos se han sido agregadosagregado correctamente observandoy comprobar si existe una correlación con otros eventos,eventos. enEn este caso alparticular, serdado unael cantidadvolumen sumamente grandeelevado de direcciones IPIP, esse recomendablerecomienda revisar lalas correlacióncorrelaciones en la esquina superior derecha,derecha podemosde verla ainterfaz. enEn la columna aadyacente continuaciónpueden observarse los atributos agregadosque han sido añadidos al evento.

evento

EnDE EVENTOS.-

Direcciones IP

estánasociadasrelacionadasaconactividadmalware,maliciosatambién -

dispositivos deDispositivos IoT

infectados,comprometidosdirecciones -

Direcciones dedicadas a

laenumeración deusuarios,usuariosintentos -

autorizadosIntentos de exploració

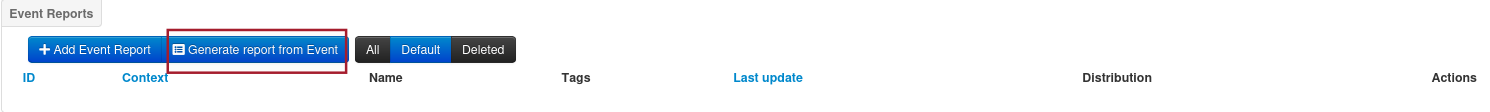

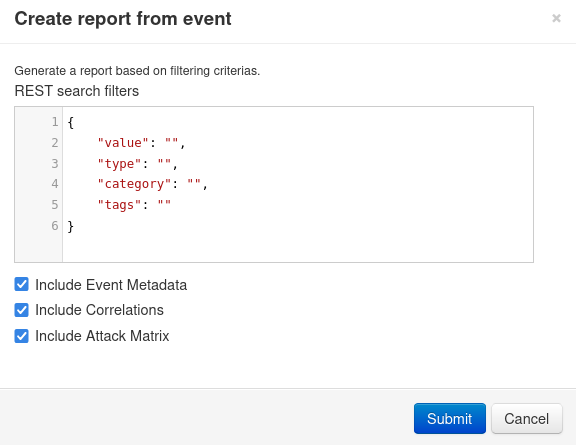

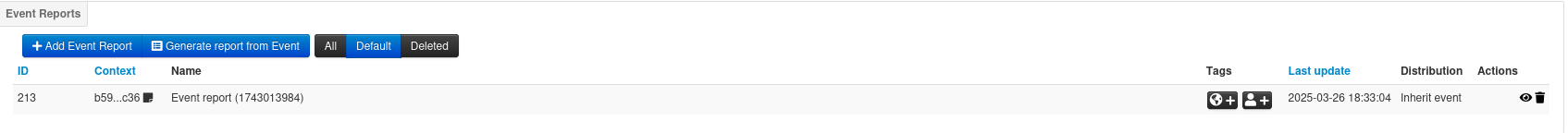

n,netc.no autorizados. Es posible generarGeneramos unreporteeventdesdereportlasautomáticoopciones de la plataforma por lo que hacemos una prueba encon Generate Report FromEvent.Event, este reporte agrupará los indicadores de compromiso e información de los tags existentes de manera que puede ser enviado como alerta al personal que no tiene la cuenta de MISP habilitada facilitando la comprensión del evento.- Una vez generado el reporte se observa

laenfilaelresumen.

apartado de Event Reports el resumen de los datos relevantes del reporte. - El reporte generado resume la información

resumidadelpara compartirevento encaso de que los destinatarios delainformaciónsiguientenoplantilla: Por último para cambiarmodificar el estado inicial del eventoaypublicado ypermitir que los demás usuarios de la plataformapuedan verlo de acuerdoaccedan a él, según su nivel de distribuciónn, observamosen primera instanciainicialmente que el eventoseapareceencuentraconenel estado 'Published=No', comoobservamosse muestra en la siguiente captura depantalla:

CORRELACIÓN

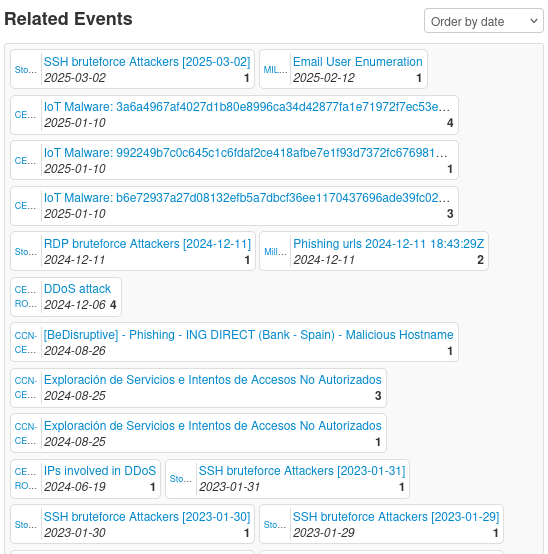

La forma recomendada para visualizar la correlación se encuentra en la esquina superior derecha donde podemos observar losencontrar eventos que fueron relacionados con nuestro evento.

En la esquina superior derecha de la interfaz se visualizan los eventos relacionados con las direcciones IP reportadasidentificadas como parte de la red delinvolucrada en el ataque DDoSDDoS, extraídas después dedurante la investigación,n. con esteEste contexto podemosnos relacionarpermite queestablecer lasque:

EVENT REPORT.

Se

Publicación del evento.

Para

Con publishla opción 'Publish (noNo email)Email)', se realiza la publicación dentro deen la plataforma sin enviar un correo electrónico a los usuariosusuarios. de la misma, siSi se requiere el envío de correos secorreos, debe seleccionarseleccionarse la opción 'Publish Event,Event'. despuéDespués de seleccionarelegir cualquiera de las 2dos opcionesopciones, el estado del evento cambia a published "yes".

'Published=Yes'

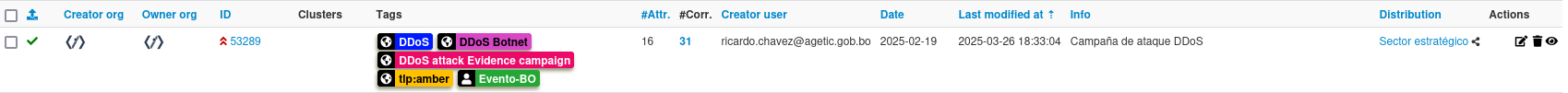

UnaCuando vezel evento es publicado se asigna un ID al evento en este caso el "36748"53289" y el primer valor del evento en la lista es un check que indica que los usuarios que están dentro del criterio de distribución pueden ver la información del evento.evento como se muestra a continuación.