Integración con antivirus ClamAV

Wazuh detecta archivos maliciosos mediante la integración con ClamAV , un motor antimalware gratuito y de código abierto para detectar varios tipos de malware, incluidos virus y troyanos.

Acerca de ClamAV

ClamAV es un conjunto de herramientas antimalware de código abierto diseñado para diversos casos de uso, como seguridad de terminales, escaneo web y escaneo de correo electrónico. ClamAV tiene las siguientes características:

- Ofrece protección en tiempo real para puntos finales de Linux.

- Proporciona actualizaciones automáticas a la base de datos de malware.

- Admite todos los formatos de archivos de correo estándar de forma predeterminada.

- Admite varios formatos de archivo como ZIP y RAR.

- Admite archivos de documentos comunes, como archivos de MS Office y Mac Office, HTML, RTF y PDF.

- Está diseñado con un actualizador de bases de datos avanzado que puede aprovechar actualizaciones programadas o firmas digitales.

- Utiliza un escáner de línea de comandos.

- Tiene soporte integrado para ejecutables ELF y archivos ejecutables portátiles empaquetados con UPX, FSG, Petite, NsPack, wwpack32, MEW, Upack y ofuscados con SUE y otros.

Configuración.

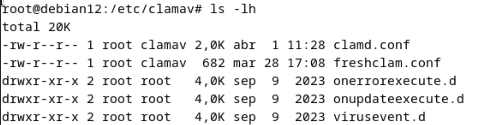

Puede configurar ClamAV y recopilar sus registros desde puntos finales de Linux y Windows. Para recopilar registros de ClamAV de puntos finales de Linux, elimine la etiqueta de comentario # antes de:

LogSyslog truedeclaración en el archivo de configuración. Quitar el comentario a esta declaración reenvía los registros de ClamAV al archivo Syslog /var/log/syslog.

Para instalar el entorno de prueba tendremos que ejecutar los siguientes comandos.

sudo apt-get update

sudo apt-get install clamav-daemon

sudo chmod 644 /etc/clamav/clamd.conf

sudo chmod 644 /etc/clamav/freshclam.conf

sudo chown root:clamav /etc/clamav/clamd.conf

sudo chown root:clamav /etc/clamav/freshclam.confInstalación de Rsyslog

sudo apt-get install rsyslog -yModificar los datos en el archivo de configuración.

sudo nano /etc/clamav/clamd.confLogSyslog true

#LogFile /var/log/clamav/clamav.logsudo nano /etc/clamav/freshclam.confLogVerbose true

LogSyslog trueModificar los siguientes apartados en clamd.conf que es el scanner mediante linea de comandos.

sudo nano /usr/local/etc/clamd.conf

sudo nano /usr/local/etc/freshclam.conf# Comment or remove the line below.

# Examplesystemctl restart clamav-daemon

systemctl restart wazuh-agentsudo usermod -aG clamav $USER

sudo chmod 666 /var/run/clamav/clamd.ctlComando de prueba para analisis:

clamscan --stdout --no-summary -i -r /directorio/de/escaneo | logger -t "clamd[5286]"Agente de Wazuh.

Si no se lee por defecto se debe añadir el apartado localfile que obliga a realizar el registro del directorio syslog para que Wazuh agent lo analice cada vez que se realice un escaneo de cualquier directorio.

nano /var/ossec/etc/ossec.conf <localfile>

<log_format>syslog</log_format>

<location>/var/log/syslog</location>

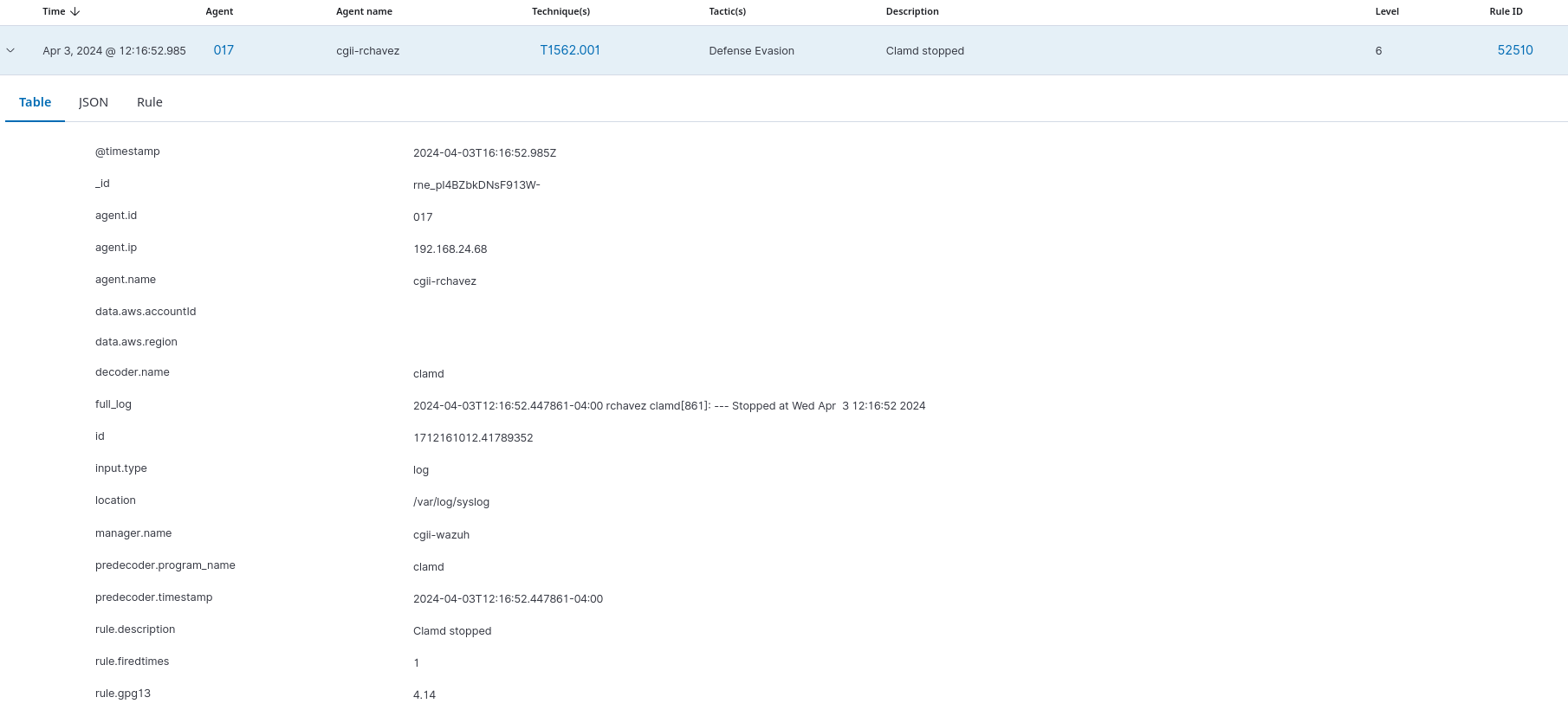

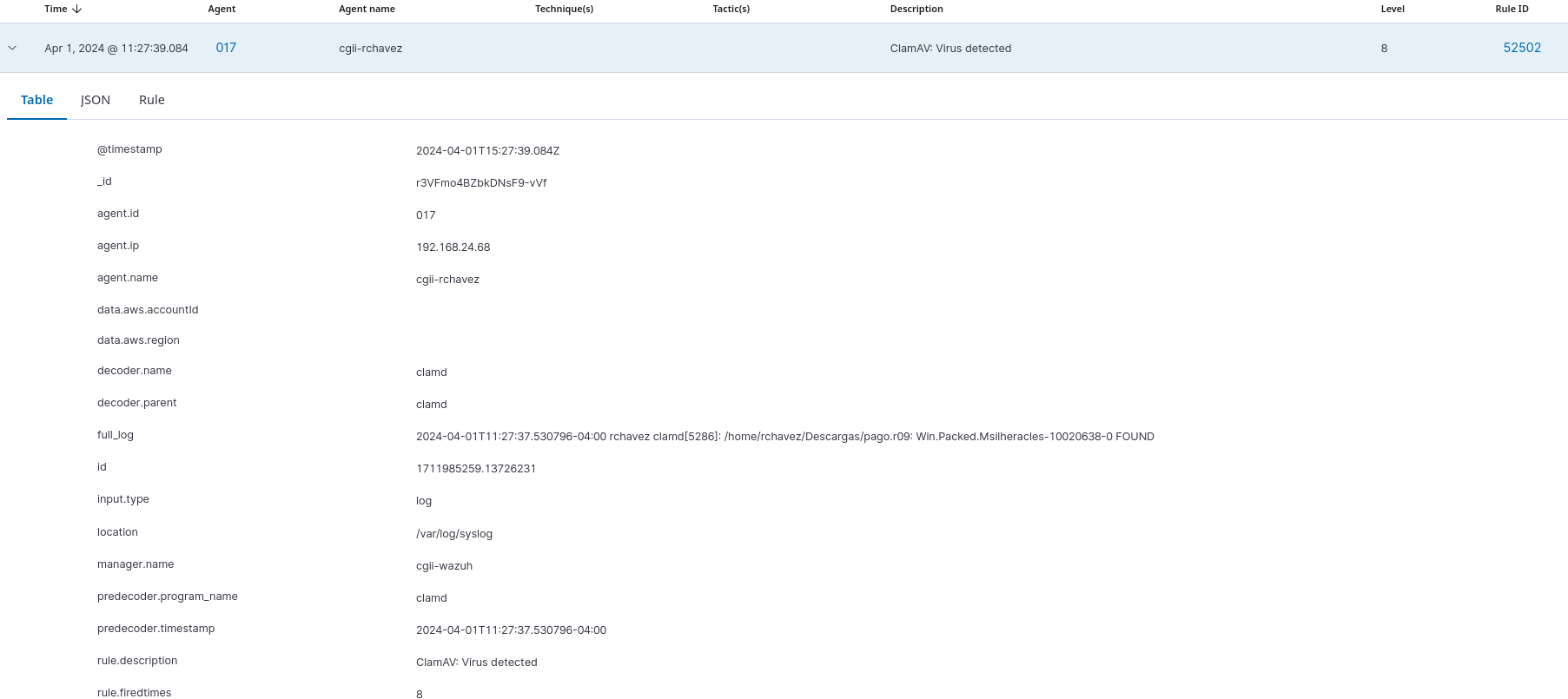

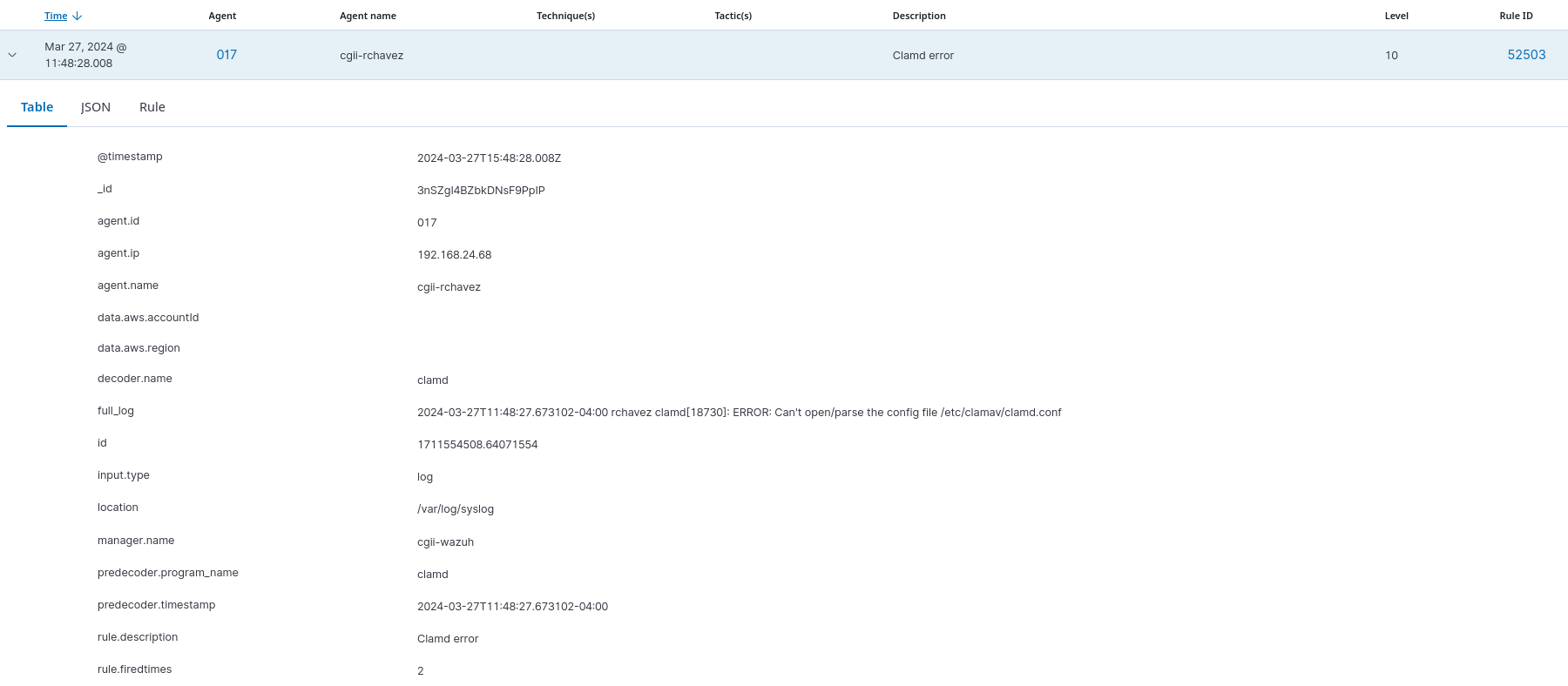

</localfile>systemctl restart wazuh-agentUna vez realizados los ajustes podemos observar diferentes tipos de alertas generadas.

Cuando se detiene el servicio de clamAV tenemos:

Cuando se detecta un archivo infectado tenemos:

Cuando se tiene un error inesperado o mala configuración tenemos: