- Inicie sesión para enviar comentarios

1. EVITANDO INYECCIÓN SQL

Un exploit de inyección SQL puede modificar la base de datos. Por favor, siempre valide todas las entradas en el servidor. Los siguientes ejemplos muestran cómo crear consultas parametrizadas para evitar estos tipos de problemas:

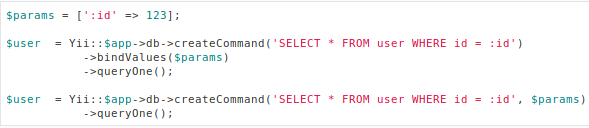

Ejemplo#1:

Ejemplo#2:

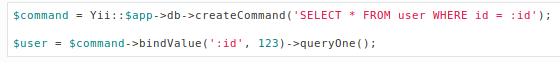

Ejemplo#3:

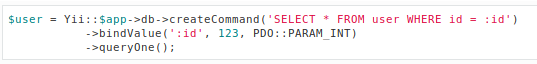

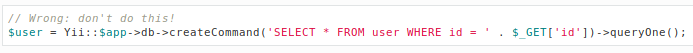

Ejemplo#4: Manera INCORRECTA de generar la consulta SQL

2.- EVITANDO XSS

XSS es un tipo de inseguridad informática que permite a una tercera parte inyectar en páginas web visitadas por el usuario código JavaScript

NOTA: Se ataca al navegador web del usuario, no al sitio web

¿Que puede lograr el atante?

- Robo de cookies de autenticación

- Hacer peticiones a nombre de la victima

- Modificar el contenido HTML

Evitar XSS es bastante fácil en Yii. En general hay dos casos:

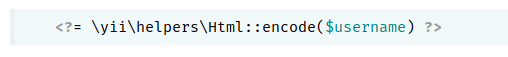

- Si desea mostrar datos como texto sin formato al usuario. Usar:

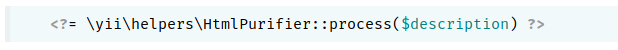

- Si desea mostrar datos como HTML al usuario. Usar:

3.- EVITANDO OTRAS AMENAZAS

- Nunca ejecute aplicaciones en producción con el parámetro YII_DEBUG establecido en TRUE en su index.php

- No deshabilitar la protección CSRF en producción.