Zoom se ha convertido en las últimas semanas en la aplicación de videoconferencia favorita de millones de personas de la noche a la mañana a raíz de la pandemia del coronavirus. Aunque Zoom es una solución eficiente para reuniones de video en línea, todavía no es la mejor opción en términos de privacidad y seguridad.

Según el último hallazgo del experto en ciberseguridad @ _g0dmode , que también fue confirmado por el investigador Matthew Hickey y Mohamed A. Baset , el cliente Zoom para Windows es vulnerable a la vulnerabilidad de ' inyección de ruta UNC ' que podría permitir a los atacantes remotos robar credenciales de inicio de sesión para las víctimas de sistemas de Windows.

El ataque involucra la técnica SMBRelay en la que Windows expone automáticamente el nombre de usuario de inicio de sesión del usuario y los hash de contraseña NTLM a un servidor SMB remoto cuando intenta conectarse y descargar un archivo alojado en él.

El ataque sólo es posible porque Zoom para Windows admite rutas remotas UNC, que convierte esas URL potencialmente inseguras en hipervínculos para destinatarios en un chat personal o grupal.

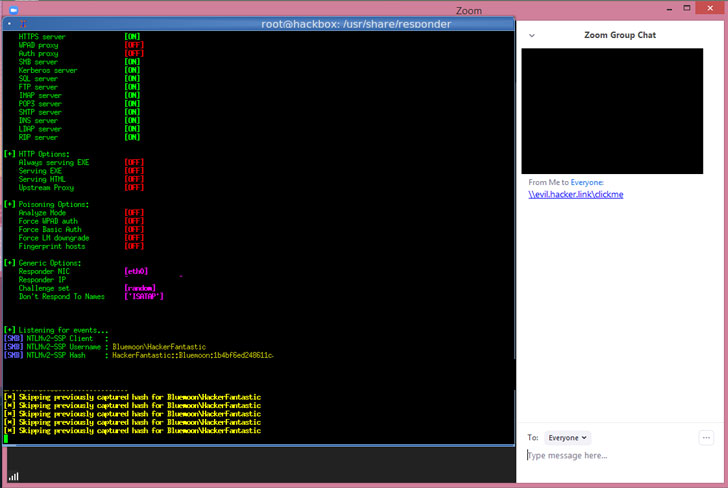

Para robar la credencial de inicio de sesión del usuario que ejecuta zoom para Windows, todo lo que un atacante debe hacer es enviar una URL diseñada (es decir, \\ x.x.x.x\archivo) a la víctima a través de su interfaz de chat, como se muestra, y esperar a que la víctima haga clic en ella una vez.

Cabe señalar que las contraseñas capturadas no están en texto claro, pero una débil se puede descifrar fácilmente en segundos usando herramientas para descifrar contraseñas como HashCat o John the Ripper.

En un entorno compartido, como el espacio de la oficina, los detalles de inicio de sesión robados se pueden reutilizar de inmediato para comprometer a otros usuarios o recursos de TI y lanzar nuevos ataques.

Zoom ya ha sido notificado de este error, pero dado que la falla aún no se ha corregido, se recomienda a los usuarios que utilicen un software de videoconferencia alternativo o Zoom en su navegador web en lugar de la aplicación cliente dedicada.

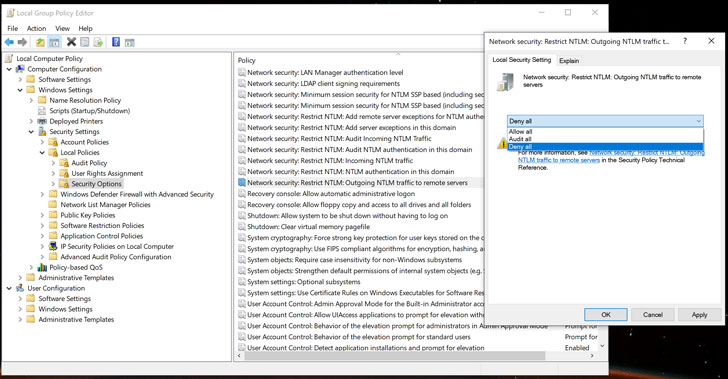

Además de usar siempre una contraseña segura, los usuarios de Windows también pueden cambiar la configuración de la política de seguridad para restringir que el sistema operativo pase automáticamente sus credenciales NTML a un servidor remoto.

Como mencionamos anteriormente, este no es el único problema de privacidad o seguridad que se ha descubierto en Zoom en los últimos días.

Justo ayer, otro informe confirmó que Zoom no utiliza el cifrado de extremo a extremo para proteger los datos de llamadas de sus usuarios de miradas indiscretas a pesar de decirles a los usuarios que "Zoom está utilizando una conexión cifrada de extremo a extremo".

Apenas la semana pasada, Zoom actualizó su aplicación iOS después de que se descubrió que compartía la información del dispositivo de los usuarios con los servidores de Facebook, lo que generó preocupación por su falta de protección de la privacidad de los usuarios.

A principios de este año, Zoom también corrigió otro error de privacidad en su software que podría haber permitido que personas no invitadas se unan a reuniones privadas y espíen de forma remota audio, video y documentos privados compartidos durante la sesión.